Seit Mai 2017 verzeichnet die US-Energie- wie auch Atomwirtschaft Hackerangriffe. Eine der betroffenen Firmen ist die Wolf Creek Co., Betreiberin eines Atomkraftwerks in Kansas, wie das FBI mitteilte. Ob es sich dabei um Industriespionage handelt oder um einen zerstörerischen Plan, ist noch unklar. Zum Stand der Recherche gab es keine Hinweise darauf, dass den Hackern der Zugriff auf wichtige Überwachungssysteme gelang. Es lagen auch keinen Zahlen zu den betroffenen Unternehmen vor. Künftige Attacken schliesst das Ministerium für Innere Sicherheit der Vereinigten Staaten nicht aus.

Ein Angriff von Regierungsseite?

Dem Verantwortlichen von Wolf Creeks zufolge seien keine sicherheitsrelevanten Betriebssysteme betroffen. Bisher konnten Analysten den Code nicht knacken, um mehr über das Ziel der Cyberattacke zu erfahren. Auch John Keeley, Pressesprecher der Atomenergiebehörde, liegen keine Meldungen über betroffene Sicherheitssysteme vor. Atomkraftwerke seien verpflichtet, solche zu melden. Zielscheibe sind in den meisten Fällen die verantwortlichen Personen, die direkten Zugriff auf Steuerungssysteme haben. Deren Beschädigung könnte beispielsweise eine Explosion auslösen. Die Herkunft der Hacker ist unbekannt. Bei der Attacke handelt es sich um einen so genannten „advanced persistent threat“, im Fachjargon wird er häufig benutzt, um Angriffe von Regierungen zu beschreiben. Eingeweihte sagen, dass die Technik jener ähnelt, die als „Energetic Bar, the russian hackig group“ bekannt ist. Mindestens 2012 wurde sie mit Attacken auf den Energiesektor in Zusammenhang gebracht.

Verantwortliche Ingenieure unter Beschuss

Die Hacker schrieben sehr zielgerichtete e-mails mit falschen Resümees an federführende Ingenieure industrieller Steuerungssysteme. Dabei handelte es sich um Word-Dokumente mit fehlerhaftem Code. Wenn Empfänger diese anklicken, werden die Zugangsdaten gestohlen und weiterverwendet. Weitere Fälle des Daten-Hackings wurden genannt. Häufig sind Energie- und Nuklearunternehmen sowie kritische Produktionsbetriebe Zielscheibe derartiger Cyberattacken. Die nationale US-Sicherheitsbehörde hat diese Angriffe als ernsthafte Bedrohung der nationalen Sicherheit bezeichnet. Im Fokus stehen ein Zusammenbruch der Elektrizität und Energieausfälle infolge eines Ausfalls der Sicherheitssysteme. Jon Wellinghoff, früherer Vorsitzender der staatlichen US- Energieregulierungskommission, sagt, obwohl in den letzten Jahren die Sicherheit kritischer Infrastruktursysteme ständig verbessert wurde, bleibe die Verwundbarkeit durch Hacker, insbesondere für jene, die Werkzeuge der nationalen Sicherheitsbehörde gestohlen haben.

Weltweite Zielscheibe: Energiesektor

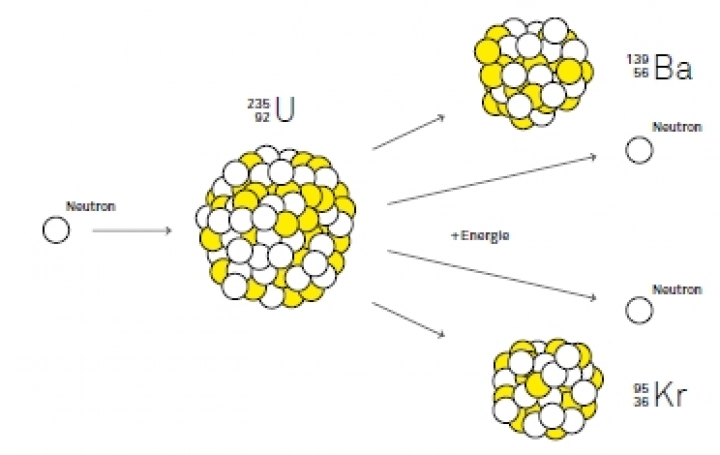

2008 entwickelten die USA und Israel einen Angriff mit dem Namen „Stuxnet“, um die zentrale Urananreicherung des Irans zu treffen – und demonstrierten damit, wie mit Hackererangriffen Infrastrukturen zerstört werden können. Ein Fünftel der iranischen Zentrifugen wurde dabei vernichtet. Rückblickend, meint Wellinghoff, muss die Attacke einen Schatten werfen auf die Bedrohung, denen sich die USA nun ausgesetzt sehen. Aber nicht nur das iranische Atompogramm war durch Stuxnet infiziert worden, sondern weltweit waren auch die Steuerungscomputer von Industrieanlagen des Herstellers Siemens betroffen. Der Wurm diente also auch dazu, eine Cyberwaffe an der ganzen Welt zu testen. Das ist zwar nicht bewiesen, aber seine Beschaffenheit und Funktionsweise spricht dafür. So war er beispielsweise mit grosser Expertise verschiedener Fachleute geschrieben worden, sein Programm lief fehlerfrei auf unterschiedlichen Systemen. Es muss also intensiv getestet worden sein, vermutlich in einem Testgelände in Form einer eigens gebauten Industrieanlage, entwickelt wahrscheinlich von einer Einheit zur digitalen Kriegsführung im Militär.

Stuxnet sollte Pipelines, Wasserkraftwerke und Atomanlagen stören. Es ist ein Virus, von dem die wenigsten mitbekommen haben, „der erste virtuelle Kampfstoff der Welt“, so Elmar Krekeler in der Zeitung „Die Welt“. Er beschwört Bilder von deren Ende herauf, zermalmt von analogen und digitalen Kriegen. Der Film „Zero Days“ greift die Thematik auf. Es handelt sich um eine Kriegsform, gegen die es bisher noch keine globale Vereinbarung gibt. Inzwischen ist es wieder still geworden um Stuxnet, vielleicht steckt hinter den aktuellen Hackerangriffen sein jüngerer Bruder? Die Adressaten sind in beiden Fällen die gleichen: eine geschlossene Gruppe von verantwortlichen Ingenieuren, wenn auch die Infektion anders geschieht.

https://www.nytimes.com/2017/07/06/technology/nuclear-plant-hack-report.html

http://www.zeit.de/2010/48/Computerwurm-Stuxnet/seite-3

https://www.welt.de/kultur/kino/article157923954/Der-Wurm-der-gefaehrlicher-war-als-TTIP.htm